Il preambolo 53 della Direttiva NIS2 dell’UE sottolinea la crescente connettività dei servizi di pubblica utilità nelle città e il rischio potenziale di danni ai cittadini, nel caso in cui siano vittime di un attacco informatico. Se i servizi pubblici e le utility sono compromessi, le conseguenze possono essere di vasta portata e persino disastrose. In questo articolo esploreremo i rischi che corrono le città interconnesse e intelligenti e le sfide create dal coinvolgimento della tecnologia operativa.

Cosa dice il Preambolo 53?

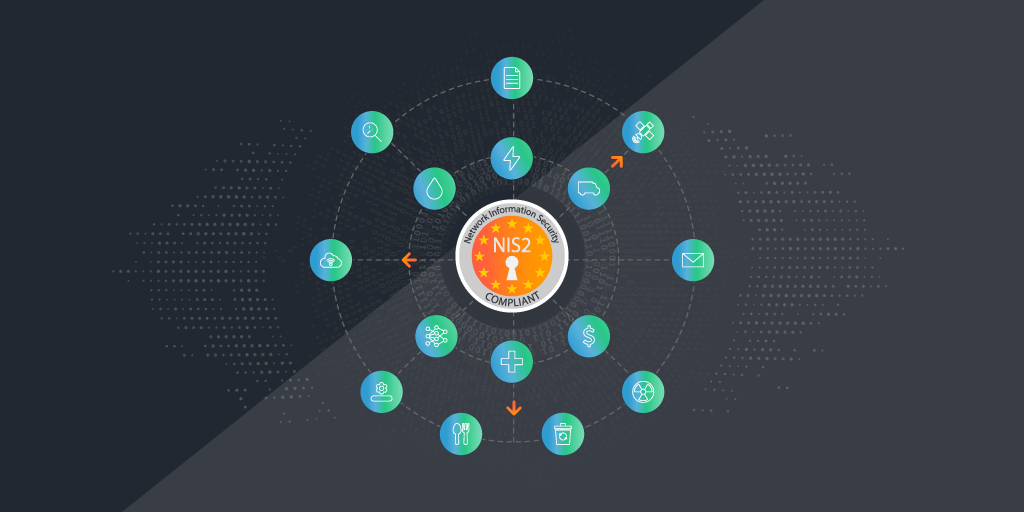

Il preambolo 53 afferma che gli Stati membri dell’UE devono sviluppare politiche che affrontino lo sviluppo di città interconnesse e intelligenti. Si dovranno considerare i loro potenziali effetti sulla società e il loro impatto sulla strategia nazionale di cybersecurity.

Ciò è dovuto alle reti digitali sempre più connesse nelle città. La rete di trasporto urbano, l’approvvigionamento idrico, lo smaltimento dei rifiuti, l’illuminazione e il riscaldamento degli edifici sono tutti elementi digitalizzati in nome dell’efficienza. Tuttavia, a causa delle loro dimensioni e della loro interconnessione, sono un obiettivo interessante per gli attacchi informatici. Se queste reti vengono colpite con successo in un attacco informatico, possono paralizzare l’infrastruttura di intere città, danneggiando direttamente i cittadini.

Aspetti fondamentali per le città interconnesse e intelligenti

I cyberattacchi alle utenze digitalizzate possono comportare rischi significativi perché causano danni diretti ai cittadini, tra cui:

- Interruzione dei servizi essenziali: Un attacco informatico riuscito potrebbe interrompere la fornitura di servizi essenziali come elettricità, acqua e gas. Questo può portare a interruzioni di corrente, carenze idriche e guasti al riscaldamento.

- Perdite finanziarie: Come tutti i cyberattacchi, anche quelli che prendono di mira i servizi di pubblica utilità possono comportare perdite finanziarie sia per le società di servizi che per i loro clienti.

- Perdita di dati personali: Le utility e i servizi pubblici spesso conservano informazioni personali sensibili sui loro clienti. I cyberattacchi potrebbero compromettere seriamente la privacy delle persone.

- Rischi per la sicurezza pubblica: Alcune utility, come le centrali nucleari o le dighe, se compromesse possono avere implicazioni dirette per la sicurezza pubblica o addirittura portare a incidenti catastrofici.

- Disagi: L’interruzione dei servizi di pubblica utilità può portare anche a disagi sociali più ampi, come ritardi nei trasporti dovuti a guasti ai segnali stradali o disagi delle comunicazioni causate da interruzioni di Internet.

Sebbene la digitalizzazione delle utenze e dei servizi pubblici sia per molti versi vantaggiosa per la loro efficienza, questi rischi devono essere presi in considerazione. Le interruzioni e i disservizi possono avere effetti a cascata su tutti gli strati della società, con ripercussioni su aziende, servizi di emergenza e istituzioni pubbliche. Per questo sono necessarie misure di sicurezza informatica solide, piani di emergenza, investimenti in infrastrutture resilienti e collaborazione tra governo, industria e altre parti interessate.

Nello sviluppo di queste città connesse o intelligenti, è necessario tenere conto di diverse considerazioni per garantirne la sicurezza.

- La privacy e la protezione dei dati devono essere garantite in ogni momento per proteggere i diritti dei cittadini e i dati personali. Ciò include l’implementazione di una forte crittografia dei dati, tecniche di anonimizzazione e chiari meccanismi di consenso per la raccolta e l’utilizzo dei dati.

- Misure di sicurezza solide e valutazioni regolari dei rischi salvaguarderanno i sistemi da possibili attacchi informatici.

- È necessario un piano di risposta agli incidenti per proteggere i servizi essenziali e limitare al minimo l’impatto di potenziali violazioni della sicurezza. È necessario garantire un livello minimo di servizio fino al ripristino dei sistemi.

- La resilienza e la capacità di prepararsi alle emergenze dovrebbero essere integrate nelle politiche per mitigare l’impatto dei disastri naturali e di altre emergenze sulle infrastrutture critiche e sui servizi essenziali.

La tecnologia operativa nei servizi di pubblica utilità

L’Operational technology (OT) svolge da tempo un ruolo importante nelle utility e nei servizi pubblici. Mantiene in funzione l’infrastruttura degli impianti e di altre strutture monitorando, controllando e regolando le macchine che gestiscono le operazioni dei fornitori.

In passato, questi sistemi erano separati dalla rete IT. L’OT gestiva le macchine e l’IT tutto il resto. Negli ultimi anni, tuttavia, la situazione è cambiata. Con l’infrastruttura OT sempre più connessa a Internet, le reti IT e OT sono sempre più interconnesse.

Il problema della sicurezza OT

La connessione dell’OT al web ha aperto un mondo di nuove possibilità in termini di costi, prestazioni e produttività, ma purtroppo ha comportato anche i tipici rischi per la sicurezza. La protezione della tecnologia operativa presenta una serie di sfide uniche. Ora che sta convergendo con la rete IT, diventa un potenziale punto debole per penetrare nel resto della rete.

La tecnologia operativa è costosa e quindi è destinata a durare a lungo. I dispositivi OT sono destinati a un utilizzo a lungo termine. A differenza dei dispositivi IT, non vengono aggiornati, sostituiti e nemmeno aggiornati molto spesso. Questo dà agli aggressori tutto il tempo necessario per trovare e sfruttare le vulnerabilità.

Ciò è dovuto in gran parte alla seconda sfida dell’OT: non c’è spazio per i tempi di inattività. L’OT funziona spesso in ambienti critici, compresi i servizi e le infrastrutture pubbliche, che non possono essere spenti per un po’ di tempo. Anche nel settore manifatturiero, i tempi di inattività possono essere estremamente costosi. Questo lascia poco spazio alla manutenzione.

Inoltre, l’OT utilizza spesso protocolli unici. La maggior parte delle soluzioni di gestione degli asset non riconoscono questi protocolli, il che significa che non sono in grado di estrarre dati dettagliati o addirittura alcun dato sugli asset OT. La mancanza di un inventario delle risorse OT causa un vuoto di visibilità che rende difficile prendere decisioni basate sui dati nella gestione di questi sistemi.

Lansweeper per OT

Lo scanner OT di Lansweeper è stato creato per affrontare le sfide della visibilità delle risorse OT. Per proteggere l’intero patrimonio tecnologico, è necessaria una visibilità completa di tutti i sistemi IT, IoT e OT. Lansweeper OT è in grado di scoprire e identificare dispositivi e sistemi OT di produttori come Siemens, Rockwell Automation, Mitsubishi Electric, Schneider Electric e altri.

Poiché l’obiettivo era la discovery di risorse OT e la visibilità OT, è stato progettato specificamente per funzionare con i protocolli industriali. Questo fornisce alle aziende la visibilità e gli elementi di conoscenza necessari per prendere decisioni informate sulla loro infrastruttura OT.

Lansweeper OT raccoglie informazioni dettagliate su ogni dispositivo, tra cui produttore, modello, numero di serie, versioni del firmware e altro ancora. Queste informazioni sono fondamentali per gestire le modifiche e la manutenzione delle apparecchiature e per rimediare alle vulnerabilità del firmware.

La crescente interconnessione dell’OT con l’IT può rappresentare un problema di cybersecurity, ma non è detto che lo sia. Con gli strumenti adeguati, l’infrastruttura OT può essere gestita e mantenuta in modo ottimale, proteggendo adeguatamente tutti gli accessi alla vostra infrastruttura tecnologica.

Fonte: Lansweeper