I dispositivi mobili sono diventati una parte indispensabile della vita moderna. Se vent’anni fa la maggior parte delle persone li utilizzava principalmente per telefonare, oggi offrono una gamma sempre più ampia di funzioni. Oltre a mantenerci costantemente connessi, ci permettono di essere produttivi ovunque ci troviamo. Questa maggiore accessibilità rende la sicurezza mobile aziendale tanto essenziale quanto i dispositivi stessi.

La sicurezza mobile aziendale comprende le misure e le strategie adottate dalle aziende per proteggere dispositivi mobili, applicazioni e dati da possibili minacce. In questa guida esploreremo perché la sicurezza mobile aziendale è fondamentale, i principali elementi che ne garantiscono l’efficacia, le best practice da seguire e le sfide comuni da affrontare.

Perché la sicurezza mobile aziendale è così importante

In passato, il telefono aziendale rappresentava una piccola parte dell’infrastruttura IT di un’azienda. Oggi, effettuare chiamate è solo una delle tante funzioni dei dispositivi mobili moderni. Grazie alle numerose attività che possono svolgere in vari ambiti aziendali, i dispositivi mobili sono diventati una componente essenziale per molte imprese.

Tuttavia, c’è un grande svantaggio nell’avere tanta comodità e potenza concentrata in un unico, piccolo dispositivo. Se anche uno solo di questi venisse compromesso, potrebbe innescare una catena di eventi capaci di compromettere l’intera rete aziendale. Per questo motivo, la sicurezza mobile aziendale deve affrontare le potenziali vulnerabilità legate all’uso dei dispositivi mobili, senza tuttavia limitarne le funzionalità operative.

L’uso dei dispositivi mobili al lavoro è in aumento

Il rapporto Lookout sul lavoro a distanza ha evidenziato che il 92% dei lavoratori da remoto utilizza i propri tablet o smartphone personali per svolgere attività lavorative. Inoltre, uno studio di Pew Research del 2023 ha rilevato che il 41% dei dipendenti con mansioni che possono essere svolte da remoto lavora in modalità ibrida, il che significa che molti di loro probabilmente alternano l’uso delle apparecchiature aziendali con i propri dispositivi personali.

Minacce crescenti ai dispositivi mobili

Sfortunatamente, anche se l’uso dei dispositivi mobili per il lavoro è in aumento, la maggior parte delle soluzioni di sicurezza mobile aziendali esistenti non è all’altezza. Tra i rischi comuni che non vengono affrontati vi sono:

- Vulnerabilità del sistema operativo

- Vulnerabilità delle app

- Minacce di rete

- Applicazioni dannose

- Phishing

Elementi chiave della sicurezza mobile aziendale

I dispositivi mobili sono esposti a una serie specifica di minacce. Di conseguenza, la sicurezza mobile aziendale si basa su diversi componenti chiave, tra cui tecnologie, policy e pratiche volte a proteggere dispositivi, applicazioni e dati aziendali.

Come capire se la sicurezza mobile aziendale è adeguata? Iniziate verificando la presenza di questi quattro elementi fondamentali:

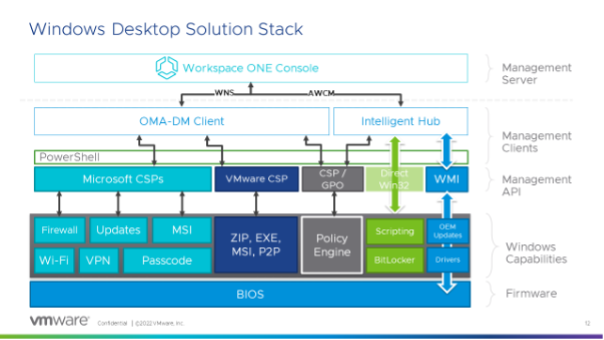

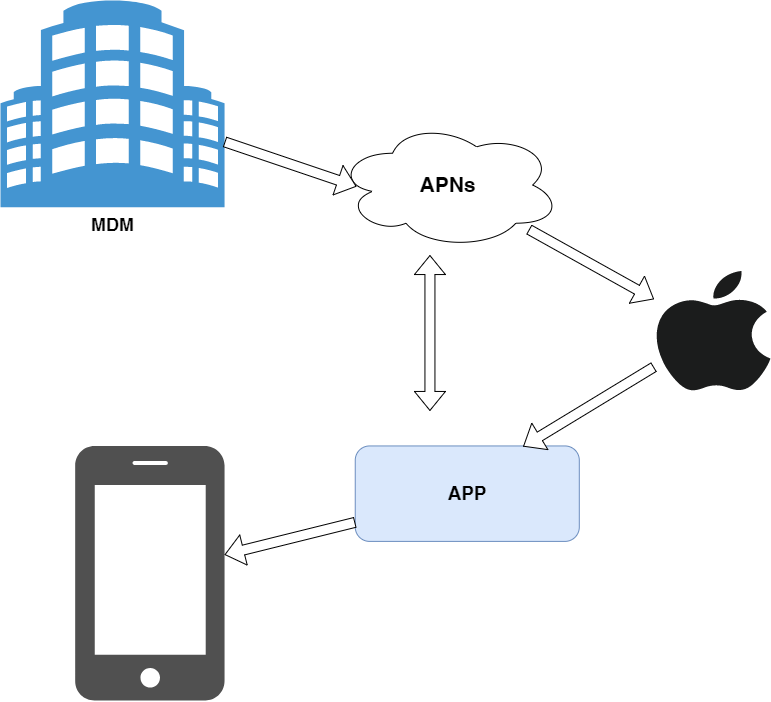

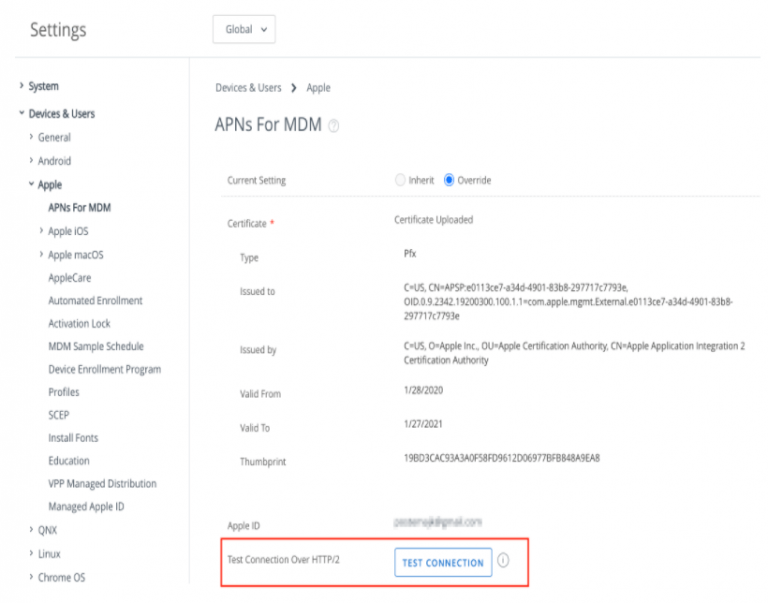

Mobile device management (MDM)

La gestione dei dispositivi mobili (MDM) è la soluzione preferita da molte aziende per gestire i dispositivi di proprietà aziendale. Essa definisce un livello base di accesso e controllo, necessario affinché i vari dispositivi mobili utilizzati dai dipendenti operino sulle stesse reti e rispettino gli stessi standard. Tuttavia, implementare l’MDM non garantisce automaticamente la protezione dei dispositivi; piuttosto, rappresenta l’inizio del processo di messa in sicurezza

Mobile threat defense (MTD)

Il passo successivo è il mobile threat defence (MTD). Questo tipo di soluzione offre funzionalità di rilevamento e prevenzione delle minacce in tempo reale per i dispositivi mobili, controllando le impostazioni di sistema e monitorando attività sospette. Sebbene sia fondamentale per identificare e bloccare le minacce, una strategia di sicurezza mobile aziendale che si affida esclusivamente all’MTD potrebbe comunque lasciare scoperti alcuni varchi critici

Mobile endpoint detection and response (EDR)

L’endpoint detection and response (EDR) è un concetto ben noto nel campo della cybersecurity. Tuttavia, molti tipi di EDR non sono progettati tenendo conto dei dispositivi mobili. Ad esempio, tecniche di sicurezza che aumentano il consumo energetico o che non rispettano la privacy possono rendere i dispositivi mobili dei dipendenti praticamente inutilizzabili. Le aziende dovrebbero cercare soluzioni EDR specifiche per dispositivi mobili, in grado di offrire visibilità sugli eventi di sicurezza su tutte le potenziali superfici di attacco e che si adattino alle peculiarità di questi dispositivi.

Identity and access management

L’uso di dispositivi mobili all’interno di un’azienda pone requisiti unici per le misure di gestione dell’identità e degli accessi. Ad esempio, esistono molti più punti da cui un dipendente (o un malintenzionato che si spaccia per tale) potrebbe tentare di accedere. L’adozione di meccanismi di autenticazione forti, come l’autenticazione a più fattori (MFA), per accedere alle risorse aziendali può aiutare a mitigare questo rischio. Una sicurezza mobile aziendale efficace dovrebbe inoltre implementare il controllo degli accessi basato sui ruoli (RBAC), per limitare l’accesso ai dati sensibili in base ai ruoli e alle autorizzazioni degli utenti.

Best practice per l’implementazione della sicurezza mobile aziendale

Le seguenti best practice possono aiutarvi a migliorare l’approccio della vostra azienda alla sicurezza mobile aziendale:

Sviluppare una politica di sicurezza mobile

Una politica di sicurezza mobile deve delineare l’uso consentito, elencare le attività specificamente vietate e stabilire chiaramente le conseguenze delle violazioni della policy. Durante la stesura delle policy di sicurezza mobile aziendale, assicuratevi di stabilire le regole per l’utilizzo dei dispositivi personali per accedere ai dati aziendali, compresi i requisiti di sicurezza relativi a chi può connettersi a cosa e quando.

Implementare forti controlli di accesso

L’azienda deve richiedere diverse forme di verifica per accedere a dati o applicazioni sensibili. Dovrebbe applicare uno zero-trust framework seguendo l’accesso controllato dal minimo privilegio. In questo modo ogni utente ha a disposizione esattamente ciò che gli serve per svolgere il proprio lavoro, riducendo al minimo il potenziale di abuso in caso di compromissione dell’account.

Effettuare controlli e monitoraggi regolari

Come si fa a sapere se la sicurezza mobile aziendale svolge il suo compito? Eseguendo controlli regolari per valutare l’efficacia delle misure di sicurezza e identificare i potenziali punti deboli. Anche se non è possibile negare proattivamente ogni potenziale minaccia, l’uso di strumenti di monitoraggio in tempo reale consentirà alla vostra azienda di rilevare e rispondere tempestivamente agli incidenti di sicurezza.

Fornire una formazione e una sensibilizzazione continua dei dipendenti

Una buona sicurezza è possibile solo se tutti, che si tratti del reparto IT, delle risorse umane, della contabilità o di qualsiasi altro settore, lavorano per lo stesso obiettivo. Assicuratevi che tutti sappiano fare la loro parte per migliorare la sicurezza mobile aziendale, richiedendo una formazione sulle migliori pratiche di sicurezza mobile, sugli attacchi di phishing e sull’importanza di password forti. Considerate la possibilità di effettuare regolarmente simulazioni di phishing e altri test per rafforzare la formazione e migliorare la vigilanza dei dipendenti.

Sfide comuni nella sicurezza mobile aziendale

Ora che sapete come si costruisce un piano per un’efficace sicurezza mobile aziendale, dovreste anche conoscere alcuni dei problemi più comuni che potreste incontrare:

Gestione delle politiche BYOD

Il BYOD (Bring your own device) è una politica standard per molte aziende, ma non c’è nulla di standard nei diversi tipi di dispositivi che i dipendenti possono usare per lavorare. Per questo motivo è essenziale implementare, tra le altre cose, una politica BYOD che copra gli aggiornamenti di sistema, i requisiti hardware e le applicazioni obbligatorie.

Bilanciare privacy e sicurezza

È probabile che la vostra azienda incontri delle difficoltà nel ripensare le proprie pratiche di sicurezza mobile aziendale. Gli utenti sono spesso restii ad adottare misure di sicurezza sui loro dispositivi personali per timore che queste misure possano violare la loro privacy. Tuttavia, il mancato utilizzo di controlli di sicurezza rende vulnerabili questi dispositivi e le aziende ad essi collegate. Ogni azienda deve raggiungere il proprio punto di equilibrio tra privacy e sicurezza attraverso una valutazione chiara e una discussione aperta.

Valutate la vostra sicurezza con il Mobile EDR Playbook

La sicurezza dei dispositivi mobili aziendali è fondamentale per salvaguardare i dati aziendali sensibili nell’attuale panorama digitale. Con l’aumento dell’uso dei dispositivi mobili per lavoro e le crescenti minacce che li colpiscono, l’implementazione di solide misure di sicurezza è imperativa.

Per approfondire uno dei componenti più importanti della sicurezza mobile aziendale e conoscere le misure pratiche da adottare per migliorarla, consultate il Mobile EDR Playbook: Key Questions for Protecting Your Data di Lookout.

Fonte: Lookout