È innegabile che i dispositivi mobili siano diventati strumenti essenziali per i dipendenti: facilitano la comunicazione e aumentano la produttività, consentendo di accedere alle risorse aziendali praticamente ovunque.

Ma questa comodità ha un costo.

I dispositivi mobili sono diventati indispensabili per la forza lavoro moderna, grazie alla loro capacità di gestire una grande quantità di dati ed eseguire operazioni in modo comodo e familiare. Tuttavia, i cybercriminali li hanno identificati come punti di accesso particolarmente vulnerabili, sfruttando fattori come una gestione inefficace delle patch, l’uso di applicazioni non autorizzate, una navigazione web poco sicura e tecniche di social engineering tramite SMS e app di social media.

Purtroppo, i dispositivi mobili sono spesso un punto cieco per i Security Operations Center (SOC), e oggi più che mai i team di sicurezza hanno bisogno di visibilità su questo ambito per poter proteggere efficacemente le loro aziende.

Per tutelare le risorse aziendali e mantenere una solida postura di sicurezza, integrare i dati sulla sicurezza mobile nelle strategie di protezione degli endpoint e dei dati esistenti non è più un’opzione, ma una necessità.

Lookout è lieta di presentare le nuove API di Mobile Intelligence, che permettono ai team di sicurezza di integrare facilmente i dati critici per la sicurezza mobile nei loro strumenti esistenti, come SIEM, SOAR o XDR. Questo livello di visibilità elimina il punto cieco rappresentato dalla telefonia mobile, consentendo ai team di correlare i dati sull’utilizzo e sulle minacce in tutta l’azienda, offrendo così una strategia di sicurezza unificata e robusta, indipendentemente dall’endpoint.

Massima visibilità con le API di Lookout Mobile Intelligence

Gli ambienti mobili differiscono in modo significativo dagli endpoint tradizionali. Lookout ha sviluppato le API di Mobile Intelligence per colmare questo divario, fornendo informazioni dettagliate sull’ambiente di un utente e trasformando la telemetria dei dispositivi mobili da un’incognita frustrante a una parte vitale della strategia di sicurezza aziendale.

Queste API conferiscono ai dispositivi mobili la stessa importanza degli altri dispositivi inclusi nella strategia di sicurezza degli endpoint, consentendo al team di sicurezza di garantire che i dispositivi mobili non rappresentino un rischio invisibile e non rilevato.

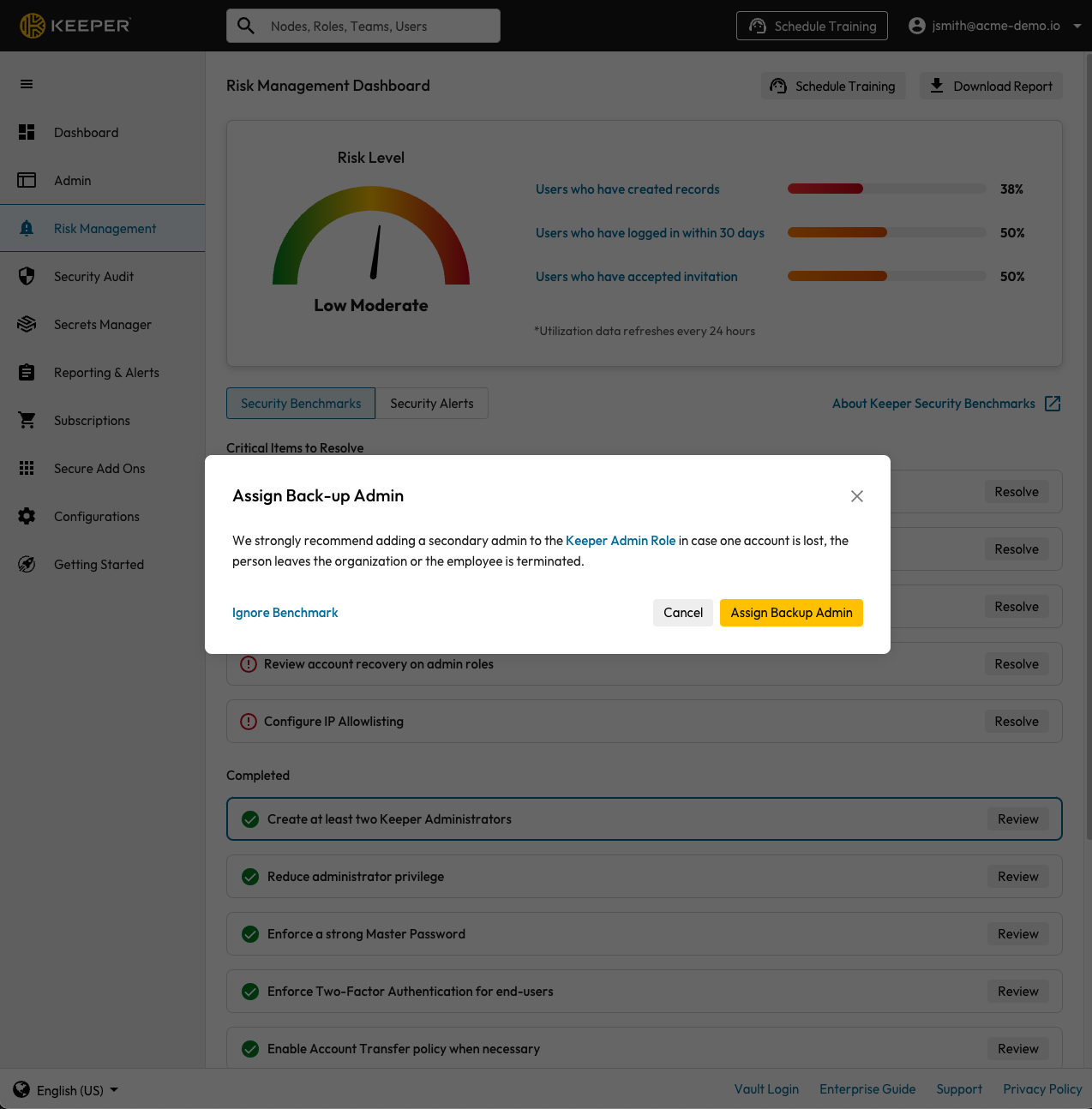

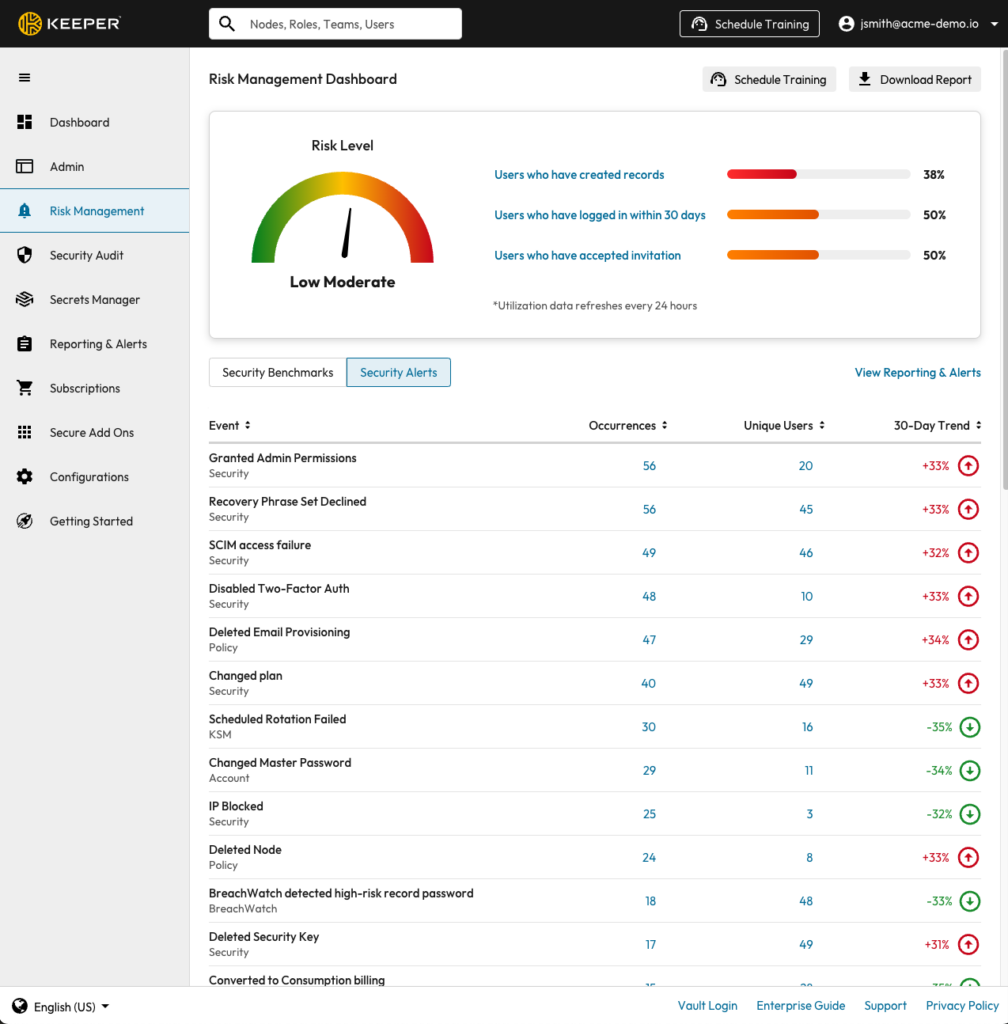

Con le API di Lookout Mobile Intelligence, i team di sicurezza possono ora inviare gli eventi di minaccia, gli audit e le modifiche allo stato dei dispositivi rilevati da Lookout al proprio archivio dati o allo strumento di sicurezza preferito. Ciò permette di centralizzare la visualizzazione di tutti i rischi degli endpoint, colmando una lacuna critica in termini di visibilità, analisi e operazioni di sicurezza.

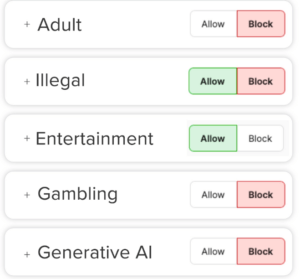

Inoltre, queste API funzionano in entrambe le direzioni. Non solo forniscono una grande quantità di dati sui dispositivi mobili dell’azienda, ma possono anche accettare criteri in entrata. Così, se il team di sicurezza dispone di un elenco di siti web che i dipendenti non dovrebbero visitare sui dispositivi con accesso aziendale, è possibile estendere tali criteri ai dispositivi mobili senza soluzione di continuità. In questo modo si garantisce una postura di sicurezza coerente in tutta l’azienda, affrontando i rischi che non sono legati a un solo tipo di dispositivo.

Con le API di Lookout Mobile Intelligence, i team di sicurezza ottengono visibilità e controllo completi sui dispositivi mobili, assicurando che non diventino anelli deboli della vostra infrastruttura IT. Per saperne di più su queste API, consultate il documento sintetico gratuito.

Fonte: Lookout