I cybercriminali utilizzano tutta una serie di attacchi informatici per impadronirsi delle tue informazioni sensibili. Ma con un password manager puoi evitare di cadere vittima di questi attacchi. I password manager ti proteggono dal furto di informazioni sensibili da parte di utenti non autorizzati perché ti garantiscono password efficaci e univoche. Inoltre, ti proteggono dal furto delle informazioni sensibili attraverso le funzionalità di riempimento automatico e la crittografia.

Che cos’è un password manager?

Un password manager è uno strumento che ti aiuta a memorizzare e gestire i tuoi dati personali in una cassaforte digitale sicura. Credenziali di accesso, dati della carta di credito, codice fiscale e altre informazioni sensibili possono essere memorizzate nella tua cassaforte digitale personale. La cassaforte è crittografata e l’accesso è possibile solo utilizzando una password principale efficace. Con un password manager, puoi gestire facilmente tutte le tue password e le tue informazioni sensibili da un’unica posizione, condividere in modo sicuro qualsiasi voce presente nella cassaforte e prevenire gli attacchi informatici che permettono ai cybercriminali di impadronirsi dei tuoi dati.

Gli attacchi informatici più comuni che è possibile evitare con un password manager

Ecco gli attacchi informatici più comuni utilizzati dai cybercriminali per rubare le informazioni sensibili e come è possibile evitarli con un password manager.

Semplice attacco di forza bruta

Un semplice attacco di forza bruta è un tipo di attacco informatico correlato alle password in cui i cybercriminali procedono per tentativi e utilizzano varie combinazioni per indovinare le tue credenziali di accesso. I cybercriminali utilizzano uno strumento automatico per esaminare ogni lettera, numero e combinazione di simboli possibile. Questo tipo di attacco informatico prende di mira chi utilizza numeri o lettere sequenziali, sequenze di tasti e numeri o lettere ripetuti.

Soluzione:

Un password manager aiuta a prevenire gli attacchi di forza bruta creando password efficaci e univoche completamente casuali e prive di sequenze o combinazioni di uso comune. Se usi un password manager, non dovrai preoccuparti di ricordare le password, perché sono memorizzate in modo sicuro nella tua cassaforte personale, da cui potrai accedervi in tutta sicurezza.

Attacco tramite dizionario

Un attacco tramite dizionario è un altro tipo di attacco correlato alle password in cui i cybercriminali utilizzano parole e frasi di senso compiuto e di uso comune per violare le credenziali di accesso di qualcuno. I cybercriminali utilizzano uno strumento automatico per scorrere un elenco di parole e frasi tra le più comuni. Lo strumento suggerisce anche varianti di queste parole e frasi di uso comune aggiungendo numeri o simboli o sostituendo lettere con numeri.

Soluzione:

Un password manager può aiutarti a evitare di utilizzare parole e frasi di senso compiuto e di uso comune generando password efficaci con stringhe di caratteri casuali.

Alcuni password manager consentono di creare frasi d’accesso efficaci. Le frasi d’accesso sono una stringa di parole casuali che possono essere utilizzate come password. Sono sicure perché le parole contenute in una frase d’accesso sono completamente casuali e non correlate tra di loro né con l’utente, e nel loro insieme hanno una lunghezza di almeno 16 caratteri.

Attacco di password spray

Un attacco di tipo password spray è un tipo di attacco informatico in cui i cybercriminali utilizzano un elenco di nomi utente e cercano di abbinarli uno per uno con una password di uso comune. I cybercriminali raccolgono un elenco di nomi utente da una directory pubblica o da una fonte di pubblico dominio. Quindi scorrono tutto l’elenco dei nomi utente cercando di abbinarli a una password di uso comune e poi ripetono la procedura con un’altra password. L’obiettivo di questo metodo di attacco è accedere agli account di più persone su un dominio.

Soluzione:

Gli attacchi di tipo password spray si basano sull’abitudine di proteggere i propri account utilizzando password di uso comune come “password” o “12345”. Tuttavia, l’impiego di password manager può aiutare a evitare queste password di uso comune. Individua le password deboli e ti consente di renderle più efficaci con l’aiuto del generatore di password integrato.

Stuffing delle credenziali

Lo stuffing delle credenziali è un tipo di attacco informatico in cui i cybercriminali utilizzano una serie di credenziali di accesso verificate per compromettere più account. Per ottenere credenziali di accesso verificate, i cybercriminali possono ricorrere a una violazione dei dati, a un precedente attacco informatico o al dark web. Quindi provano tutte le credenziali di accesso per accedere ad altri account che riutilizzano le stesse credenziali, ben sapendo che molte persone riutilizzano le stesse password per più account. L’obiettivo è quello di violare più account di uno stesso utente.

Soluzione:

Lo stuffing delle credenziali è efficace perché il 56% delle persone riutilizza le password per più account. I password manager aiutano a individuare gli account che utilizzano password ripetute e incoraggiano gli utenti a modificarle. Inoltre, i password manager aiutano gli utenti a generare password univoche grazie al generatore di password integrato.

Keylogger

I keylogger sono un tipo di malware che si installa sul dispositivo della vittima a sua insaputa registrando i tasti che vengono digitati. I cybercriminali distribuiscono segretamente i keylogger sfruttando le vulnerabilità nella sicurezza o attraverso trojan o attacchi di phishing. Utilizzano i keylogger per registrare le credenziali di accesso della vittima e altre informazioni sensibili quando vengono digitate sul dispositivo.

Soluzione:

Se sul tuo dispositivo è installato un keylogger a tua insaputa, i cybercriminali possono impadronirsi delle tue informazioni sensibili ogni volta che le digiti. Ma con un password manager puoi proteggere le tue informazioni sensibili dai keylogger grazie alla funzione di riempimento automatico. Ogni volta che devi accedere ai tuoi account, il password manager inserisce automaticamente le informazioni di accesso, così non devi digitarle manualmente.

Attacco di spoofing

Gli attacchi di spoofing sono un tipo di attacco informatico in cui i cybercriminali cercano di impersonare qualcun altro per indurre le persone a rivelare le loro informazioni sensibili. Uno dei tipi di attacco di spoofing più comunemente utilizzati dai cybercriminali è lo spoofing dei siti web. I cybercriminali creano siti web dannosi che sembrano quasi identici ai siti web legittimi per indurre le persone a rivelare le loro informazioni sensibili, come le credenziali di accesso o le informazioni della carta di credito.

Data l’estrema somiglianza dei siti web falsficati a quelli legittimi, molte persone non si rendono conto di trovarsi su un sito web falso e rischiano di rivelare inconsapevolmente le loro informazioni sensibili. Tuttavia, i password manager possono aiutarti a rilevare i siti web falsificati ed evitarti così di fornire informazioni sensibili.

Soluzione:

I password manager memorizzano le tue credenziali di accesso insieme all’URL associato a tali credenziali. Ogni volta che arrivi su una pagina che corrisponde all’URL della pagina di accesso del tuo account, il password manager inserisce automaticamente le tue informazioni di accesso. Se invece ti trovi su un sito web falsificato, il password manager non inserisce le tue credenziali di accesso perché l’URL non corrisponde a quello memorizzato e saprai che devi uscire immediatamente.

Attacchi man-in-the-middle

Gli attacchi man-in-the-middle (MITM) sono un tipo di attacco informatico in cui i cybercriminali intercettano i dati trasmessi scambiati tra due parti. Spesso i cybercriminali si affidano a reti Wi-Fi pubbliche o appositamente create poiché non sono crittografate. Le reti Wi-Fi non crittografate consentono ai cybercriminali di intercettare, rubare o modificare il traffico Internet connesso.

Soluzione:

I cybercriminali possono utilizzare gli attacchi MITM per rubare password e documenti inviati tramite e-mail o SMS perché questi metodi di condivisione non sono crittografati. Tuttavia, i password manager crittografano tutte le tue informazioni, consentendoti di condividere con altri password e documenti in modo sicuro e impediscono ai cybercriminali di intercettarli e visualizzarli.

Proteggiti dagli attacchi informatici con Keeper®

Sebbene un password manager non possa proteggerti da tutte le minacce informatiche, può proteggerti dagli attacchi informatici, come gli attacchi di forza bruta, gli attacchi a dizionario, gli attacchi di password spray, lo stuffing delle credenziali, i keylogger, i siti web falsificati e gli attacchi MITM. Un password manager ti garantisce password efficaci e univoche che siano difficili da decifrare. Inoltre, utilizza le funzionalità di riempimento automatico e la crittografia per proteggere le tue informazioni dagli accessi non autorizzati.

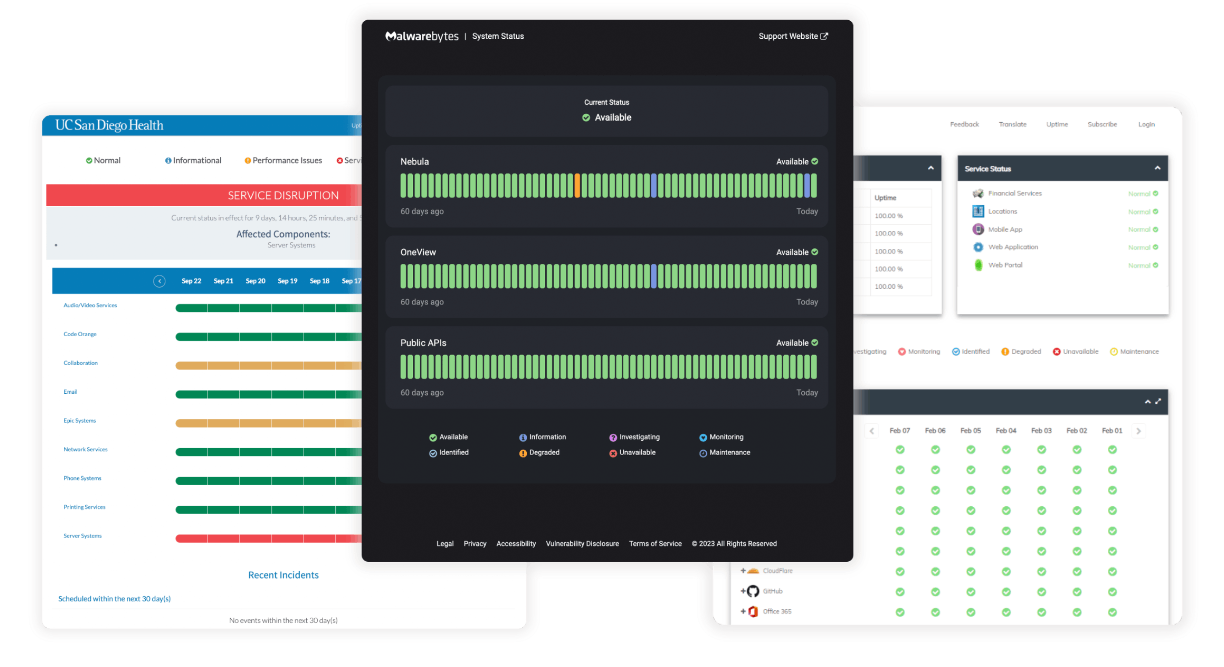

Keeper Password Manager utilizza la sicurezza zero-trust e la crittografia zero-knowledge per garantire che solo tu possa accedere alle tue informazioni personali.

Fonte: Keeper Security